3.22. ファイアウォールの設定

Red Hat Linuxはシステムセキュリティを強化するファイアウォール プロテクションを提供します。ファイアウォールは、 コンピュータとネットワークの間に存在し、ネットワーク上の リモートユーザーがこちら側のコンピュータ上のどのリソース にアクセスできるかを決定します。ファイアウォールが適切に 設定されていれば、システムのセキュリティは大幅に向上します。

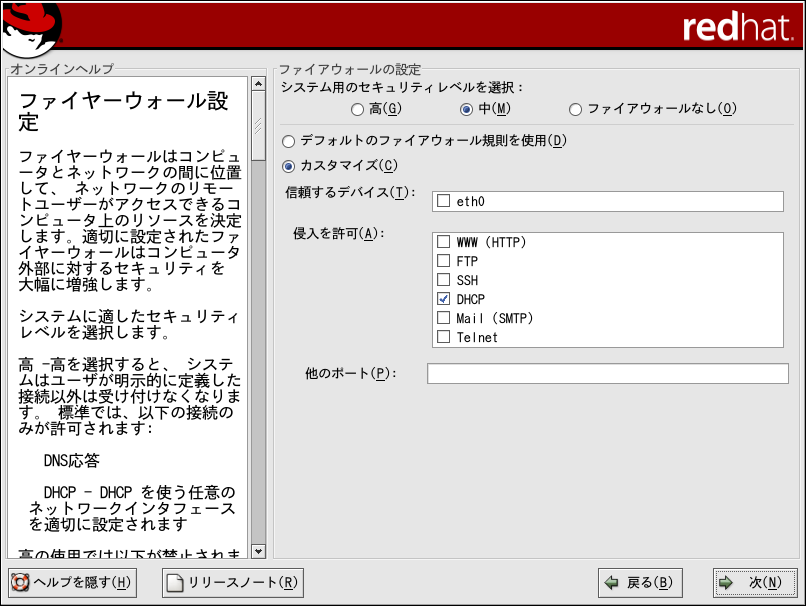

システムに適切なセキュリティレベルを選択してください。

- 高

高を選択すると、システムは明確に指定 されていない接続(デフォルト設定以外)は受け付けません。 デフォルトでは、次の接続のみ許可されます。

DNS応答

DHCP — DHCPを使用するネットワークインターフェイスは 正しく設定されます。

高を選択すると、ファイアウォールは 以下を受け付けません。

アクティブモードの FTP(大半のクライアントでデフォルト使用 になっているパッシブモードのFTPは動作します)

IRC DCCファイル転送

リアルオーディオ™

リモートX Window System クライアント

システムをインターネットに接続はしているが、サーバーを稼働する 予定がない場合は、これが最も安全な選択です。追加サービスが 必要な場合は、カスタマイズ を選択 して特定のサービスだけファイアウォールを通過させることが できます。

注意 インストール中に、中レベルまたは高レベルの ファイヤーウォール設定を選択している場合は、ネットワーク認証 の方法(NIS と LDAP)は使えません。

- 中

中を選択すると、ファイヤーウォールは、 リモートマシンによるシステムの特定リソースへアクセス を許可しません。デフォルトでは、次のようなリソースへの アクセスが許可されません。

1023未満のポート — FTP、 SSH、telnet 、HTTP、 NISなど、ほとんどのシステム サービスで使用されている標準の予約済みポート。

NFSサーバーポート(2049) — リモートサーバー、 ローカルクライアントのいずれもNFSが無効になります。

リモートXクライアント用のローカル X Window System 表示

X フォントサーバーポート(デフォルトでは、 xfsはネットワーク上でリッスンしません。 フォントサーバでは無効です。)

RealAudio™ などのリソースを許可する一方で、通常のサービスへのアクセス を阻止したい場合は、中を選択します。 特定のサービスをファイヤーウォールに通過させるには、 カスタマイズを選択します。

注意 インストール中に、中レベルまたは高レベルの ファイヤーウォール設定を選択している場合は、ネットワーク認証 の方法(NIS と LDAP)は使えません。

- ファイヤーウォールなし

「ファイヤーウォールなし」を選択すると、システムへの完全な アクセスを許すことになり、セキュリティチェックがありません。 セキュリティチェックは一定のサービスに対するアクセスを無効化 します。これは、信頼できるネットワーク(インターネットではない) 上で稼働しているか、または後でファイアウォール設定を計画 している時のみ選択してください。

カスタマイズを選択して、信頼できる デバイスを追加したり、追加の受信サービスを許可することが できます。

- 信頼できるデバイス

信頼できるデバイスのいずれかを選択すると、 そのデバイスはファイアウォールの規定から除外されて、その デバイスからの通信はすべてシステムにアクセスできることに なります。例えば、ローカルネットワークを稼働しているが、 PPPダイヤルアップでインターネットに 接続している場合、 eth0をチェックすると、ローカルネット ワークからのすべての通信が許可されます。eth0 を信頼できるデバイスとして選択すると、 イーサネット上にすべての通信が許可されることになりますが、 ppp0のインターフェースはファイアウォールでブロックされた ままです。あるインターフェース上の通信を制限したい場合は、 チェックを入れない(未選択の)ままにしてください。

インターネットなど公開ネットワークに接続してあるデバイスを 信頼できるデバイス に選択することは 推薦できません。

- 侵入を許可

これらのオプションを有効にすると、特定サービスにファイア ウォールの通過を許可することになります。 ワークステーション のインストール中には、これらのサービスのほとんどはシステム にインストール されないので注意して ください。

- DHCP

受信するDHCP照会と応答を許可すると、IPアドレスの決定にDHCPを 使用するネットワークインターフェイスはどれも許可することに なります。通常、DHCPは有効になっています。DHCPが有効になって いない場合は、コンピュータはIPアドレスを取得することが できません。

- SSH

Secure SHell (SSH) はリモートマシンにログインしてコマンドを実行するための ツール群です。SSHツールを使用し、ファイアウォールを通過 してマシンのアクセスを計画している場合は、このオプション を有効にします。SSHツールを使用して遠隔操作でマシンにアクセス するためには、openssh-serverパッケージ がインストールされている必要があります。

- Telnet

Telnetはリモートマシンにログインするためのプロトコルです。 Telnet通信は暗号化されず、ネットワーク盗聴に対して安全ではありません。 Telnetの受信を許可することは推薦できません。Telnetの受信を 許可したい場合は telnet-serverパッケージを インストールする必要があります。

- WWW (HTTP)

HTTPプロトコルはwebページを提供するために、Apache (及び、他の Webサーバー)によって使用されます。自分のWebサーバーを 公開する予定がある場合は、このオプションを有効にします。 ローカルのwebページを見たり、webページ開発をしたりするのに このオプションは必要ありません。webページを提供するには httpdパッケージをインストールする 必要があります。

WWW (HTTP)を有効にするだけでは、 HTTPのポートは開けません。HTTPを有効にするには、 他のポートのフィールドで指定 する必要があります。

- Mail (SMTP)

リモートホストがメール配信ため直接自分のマシンに接続できる ように、ファイアウォールを通過させ受信メールの配信を許可 させたい場合は、このオプションを有効にします。POP3 や IMAPを使用してISPサーバーからメールを受信したり、または fetchmailなどのツールを使用 している場合は、このオプションを有効にする必要はありません。 不適切な設定のSMTPサーバーは、リモートマシンがこちらのサーバーを 使用してスパムメール送信できる許可を与える可能性があるので 注意してください。

- FTP

FTPプロトコルはネットワーク上のマシン間でのファイル転送に使用 されます。自分のFTPサーバーを公開する予定がある場合は、この オプションを有効にします。このオプションを有効にするには vsftpdをインストールする必要が あります。

- 他のポート

他のポートフィールドにポートを登録する ことによって、 リストにはないポートにアクセスを許可する ことができます。port:protocol フォーマットを使用します。例えば、IMAPにファイアウォールを 通過させてアクセスを許可する場合は、imap:tcp を指定します。また、ポート番号を明確に指定する こともできます。ファイアウォールを通過させてポート1234上に UDPパケットを許可するには、1234:udp と入力します。複数のポートを指定する場合は、コンマで区切り ます。

| ヒント |

|---|---|

インストールを完了した後で、 セキュリティレベル設定を変更するには、 セキュリティレベル 設定ツールを使用します。 シェルプロンプトでredhat-config-securitylevel とタイプしてセキュリティレベル 設定ツール を起動します。root以外で操作している場合は、 続行するのにrootパスワードを要求されます。 |